Паразитная активность внутреннего телефона

Описание проблемы:

С внутреннего телефона сотрудника, который в отпуске, зарегистрирована непонятная активность (звонки на международные линии, запуск непонятных сценариев дозвона)

Подобные ситуации возникают при добавлении в карту сети объектов, типа IP телефона с “простым”(прим. 123) либо вовсе отсутствующим паролем. Существует несколько разновидностей взлома учетных записей в компьютерных системах посредством автоматизированного подбора комбинаций паролей и логинов. Сканирование ведется очень интенсивно и в случае успешного подбора атакующие подключаются к IP АТС как этот IP телефон с простым паролем и получают возможность совершения исходящих звонков. Путем подбора различных вариантов набора номера атакующие совершают звонок на свой платный номер и за короткое время «наговаривают» вполне приличную сумму, которая будет выставлена вам оператором за услуги связи в конце месяца.

Так же имея доступ к шлюзам (FXO, FXS), роутерам и другому оборудованию, злоумышленник может сделать бэкап конфигурации, в которой хранятся все пароли доступа к вашему серверу. Восстановив бэкап на своем оборудовании ему ничто не помешает начать дозвон на платные направления. Часто это происходит из-за того, что администратор оставил стандартную учетную запись «admin» - «admin». Любое оборудование, находящееся на публичном IP-адресе должно иметь сложные пароли.

Способы обеспечения безопасности:

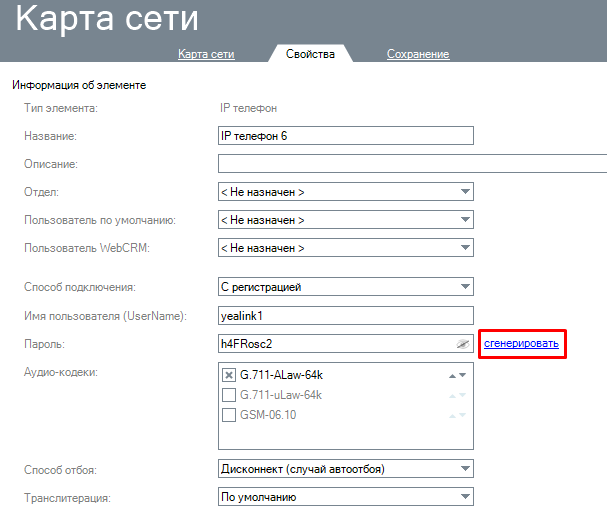

Настоятельно рекомендуется использовать только сложные криптостойкие пароли для пользователей Oktell и для подключения устройств (более 8 символов в верхнем и нижнем регистре с использованием цифр). Небрежность администратора, прописавшего тестовые аккаунты с простыми паролями, или не убравшего простые пароли при переносе сервера из локальной сети на реальный IP адрес приведет к тому, что такой пароль с высокой степенью вероятности будет подобран скан-машинами. Рекомендуется использовать генерацию пароля средствами Oktell при создании каждого аккаунта для подключения IP телефона.

Смените SIP-порт 5060 (установленный по умолчанию) на другой. Обуславливается это тем, что большинство BruteForce-атак нацелены именно на стандартный порт 5060. Сменив его, например, на порт 5090 вы сможете избежать большую часть проблем. Используйте следующий ключ:

<add key=«START_SERVER_XX» value=«SIP Server;oktell.HALSipSrv.dll;SIP;sip:*:5090» />

В версиях Oktell начиная с 130130 реализована и по умолчанию включена проверка сложности паролей учетных записей пользователей, а также SIP-телефонов и шлюзов, регистрирующихся на сервере. Система делает невозможным сохранение стандартным способом учетной записи с простым паролем.

http://wiki.oktell.ru/Параметры_АТС#StrongPassword

В версиях Oktell начиная с 130130 реализована возможность включения автоматической блокировки исходящих звонков на несанкционированные внешние номера. Используя ее, даже неотфильтрованный в сценарии исходящий вызов не будет пропущен системой, если не удовлетворяет разрешенным условиям. Возможны варианты внесения запрещенных номеров и масок, а также указания разрешенных масок.

http://wiki.oktell.ru/Параметры_АТС#PaidNumbers

Регулярно обновляйте вашу версию Oktell. Разработчики постоянно совершенствуют систему защиты и оптимизируют работы программы.